SSO-Verbindungen zu Ihrem OVHcloud Account über Active Directory Federation Services (AD FS) aktivieren

Erfahren Sie hier, wie Sie Active Directory Federation Services über SAML 2.0 mit Ihrem OVHcloud Account verbinden

Erfahren Sie hier, wie Sie Active Directory Federation Services über SAML 2.0 mit Ihrem OVHcloud Account verbinden

Diese Übersetzung wurde durch unseren Partner SYSTRAN automatisch erstellt. In manchen Fällen können ungenaue Formulierungen verwendet worden sein, z.B. bei der Beschriftung von Schaltflächen oder technischen Details. Bitte ziehen Sie beim geringsten Zweifel die englische oder französische Fassung der Anleitung zu Rate. Möchten Sie mithelfen, diese Übersetzung zu verbessern? Dann nutzen Sie dazu bitte den Button “Mitmachen“ auf dieser Seite.

Letzte Aktualisierung am 13.10.2022

Sie können die Authentifizierungsmethode Single Sign-On (SSO) verwenden, um sich in Ihren OVHcloud Kunden-Account einzuloggen. Um diese Verbindungen zu aktivieren, müssen Ihr Account und Ihr AD FS (Active Directory Federation Services) mithilfe von SAML-Authentifizierungen (Security Serving Markup Language) konfiguriert werden.

Diese Anleitung erklärt, wie Sie Ihren OVHcloud Kunden-Account mit einem externen Active Directory verbinden.

Damit ein Service Provider (Ihr OVHcloud Account) eine SSO-Verbindung zu einem Identity Provider (Ihrem AD FS) herstellen kann, ist es notwendig, das gegenseitige Vertrauensverhältnis zu konfigurieren (Party Trust).

Ihr AD FS fungiert als Identity Provider. Authentifizierungsanfragen für Ihren OVHcloud Account werden nur dann akzeptiert, wenn Sie diesen zuerst als Relying Party deklariert haben.

Im Zusammenhang mit Active Directory bedeutet dies, dass er als Relying Party Trust hinzugefügt werden muss.

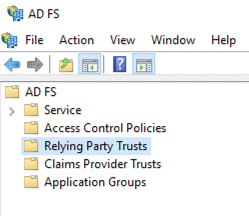

Öffnen Sie im Server-Manager Tools und wählen Sie AD FS Management aus.

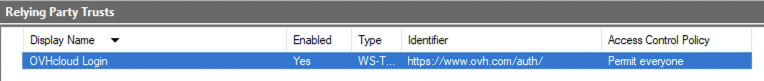

Klicken Sie auf Relying Party Trusts.

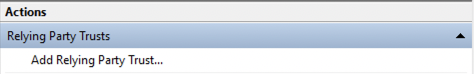

Klicken Sie dann auf Add Relying Party Trust....

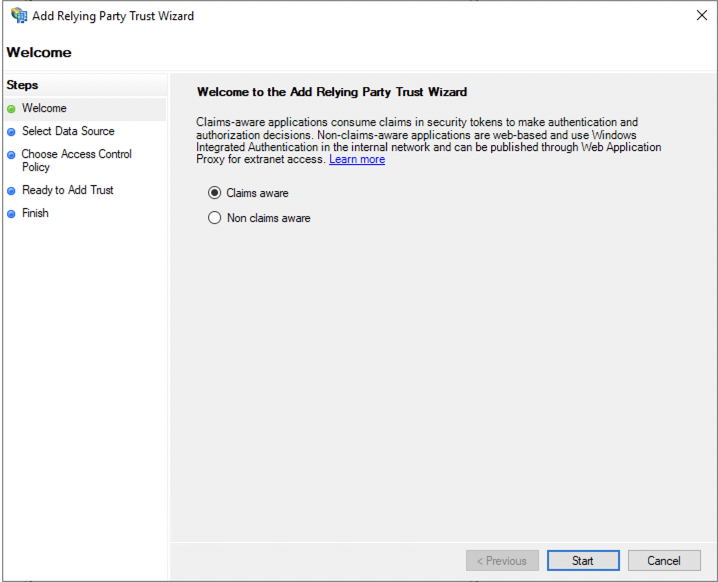

Wählen Sie Claims aware aus und bestätigen Sie mit dem Start Button.

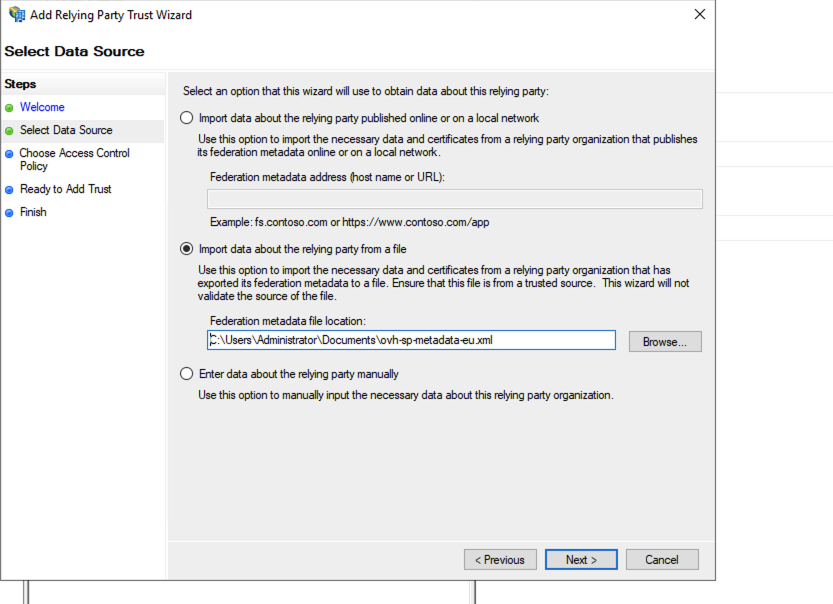

Sie können die Informationen über die Relying Party manuell eingeben oder aus einer Metadatendatei importieren.

Sie erhalten die passende Metadatendatei über folgende Links:

Wählen Sie Import data about the relying party from a file und dann Ihre Metadatendatei aus.

Klicken Sie anschließend auf den Button Next.

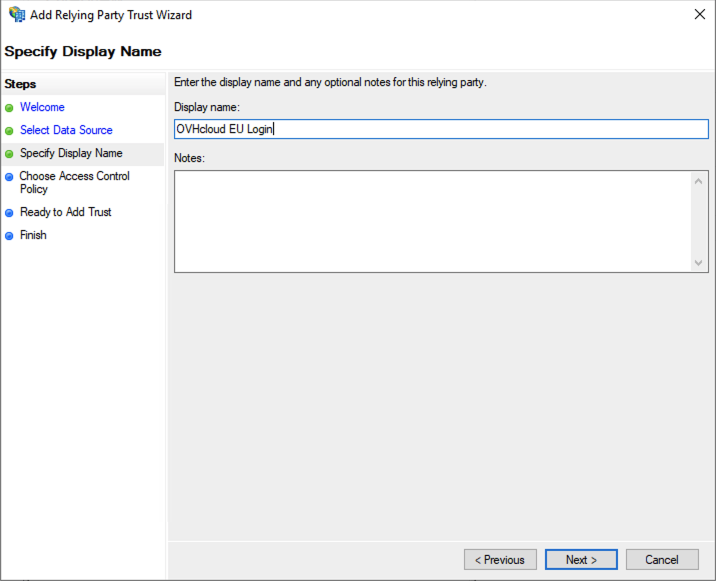

Geben Sie einen Anzeigenamen für die Relying Party ein und klicken Sie auf den Button Next.

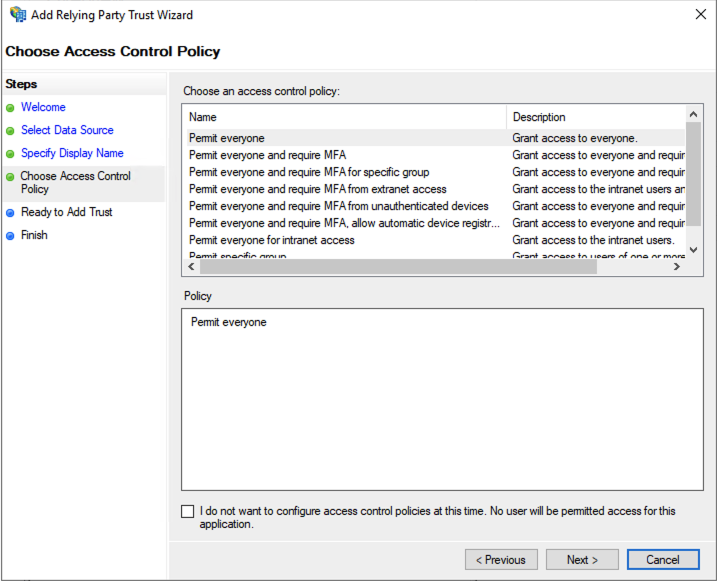

Klicken Sie im Next im Fenster der Zugriffskontrolle.

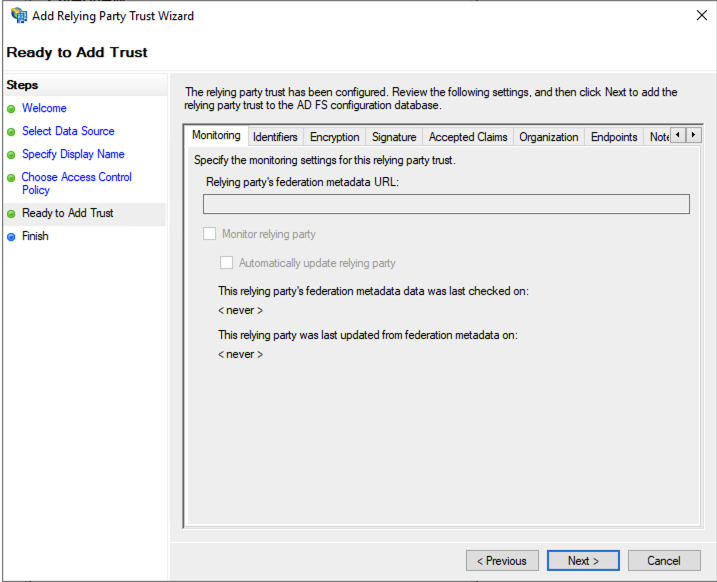

Klicken Sie erneut auf Next, um fortzufahren.

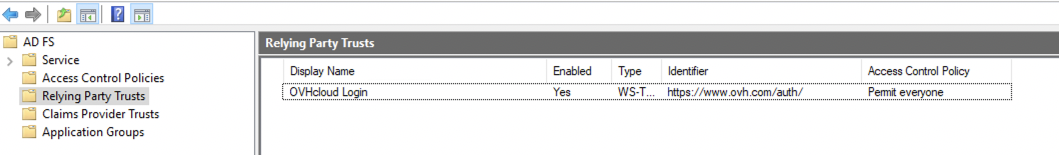

Klicken Sie im letzten Fenster auf den Button Close. Die Genehmigung von OVHcloud als Relying Party wird nun zu Ihrem AD FS hinzugefügt.

Mit OVHcloud als hinzugefügter Relying Party sollten Sie sich bereits über eine SSO-Verbindung einloggen können. Alle Informationen zur Identität des Benutzers (als SAML "assertion") sind jedoch nicht verfügbar, bis Sie eine Policy konfigurieren, um die Active Directory LDAP Eigenschaften Attributen der SAML Assertion in Einklang zu bringen.

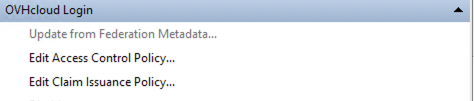

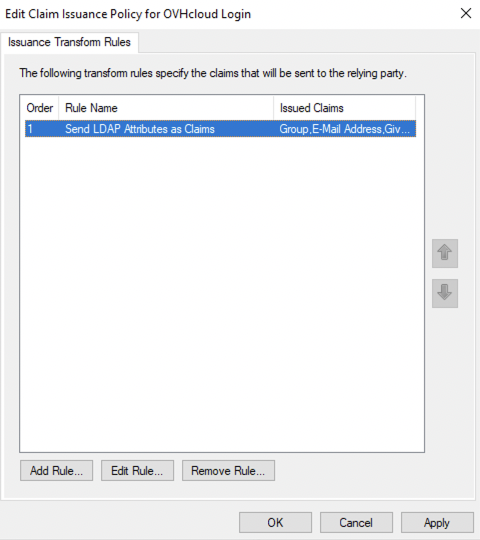

Klicken Sie auf den Eintrag für OVHcloud im Bereich "Relying Party Trusts".

Klicken Sie anschließend auf Edit Claim Issuance Policy ....

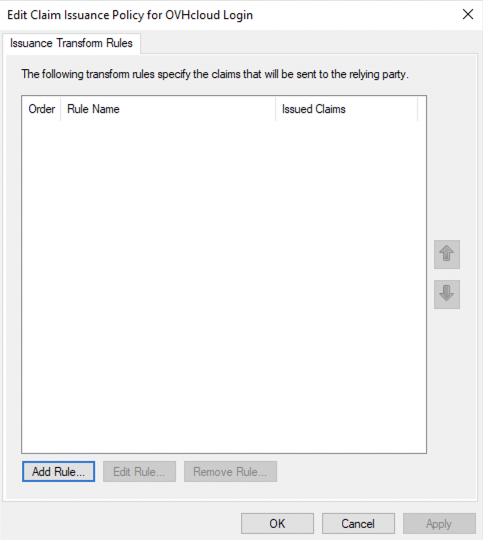

Klicken Sie auf den Button Add Rule....

Klicken Sie auf Next.

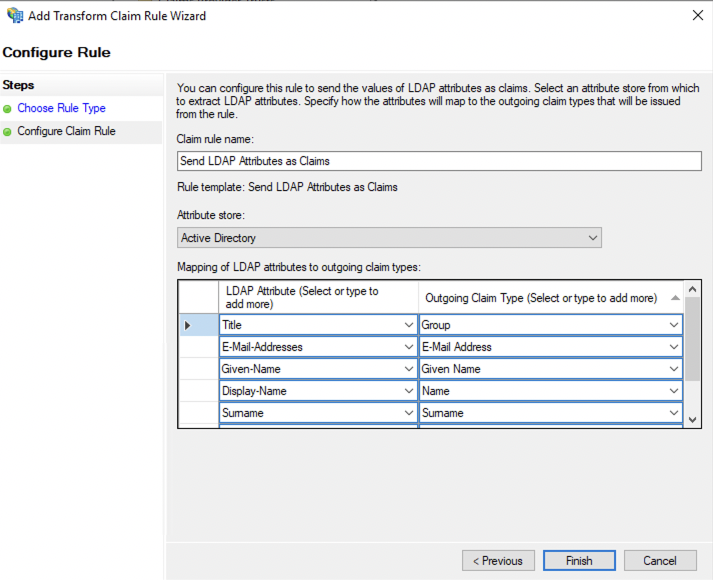

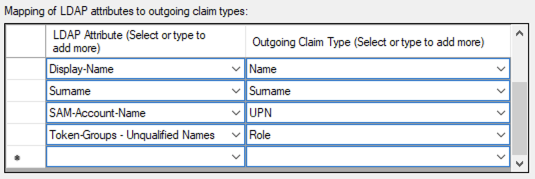

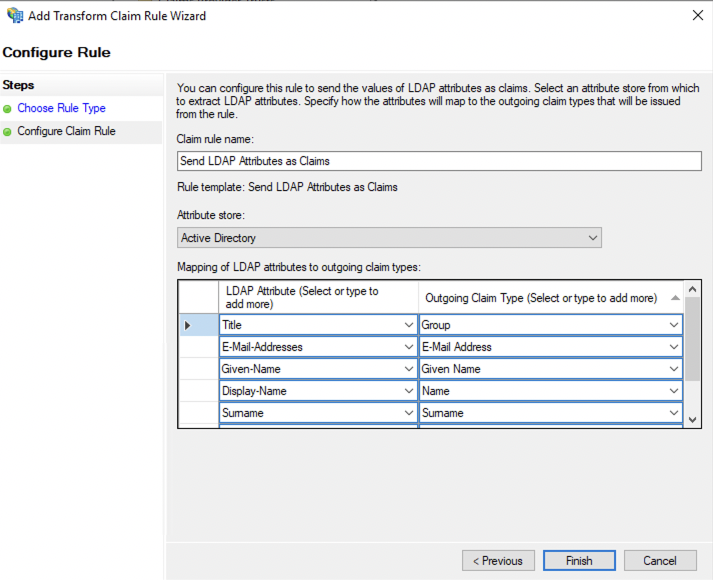

Geben Sie einen Regelnamen ein und definieren Sie Ihre Entsprechungstabelle.

Wählen Sie Active Directory als Attribute Store aus.

Folgende Einstellungen können frei konfiguriert werden, damit der Service Provider die Daten des LDAP Active Directory korrekt interpretieren kann. Als Beispiel können Sie das unten stehende Bild verwenden.

Wenn Sie fertig sind, klicken Sie auf den Button Finish.

Klicken Sie auf den Button Apply und bestätigen Sie mit OK.

Wenn die Entsprechungstabelle vollständig ist, vertraut Ihr AD FS nun OVHcloud als Service Provider. Stellen Sie im nächsten Schritt sicher, dass der OVHcloud Account Ihrem AD FS als Identity Provider vertraut.

Das Hinzufügen Ihrer AD FS als vertrauenswürdiger Identity Provider erfolgt im OVHcloud Kundencenter, in dem Sie die Metadaten des Identity Providers hinterlegen können.

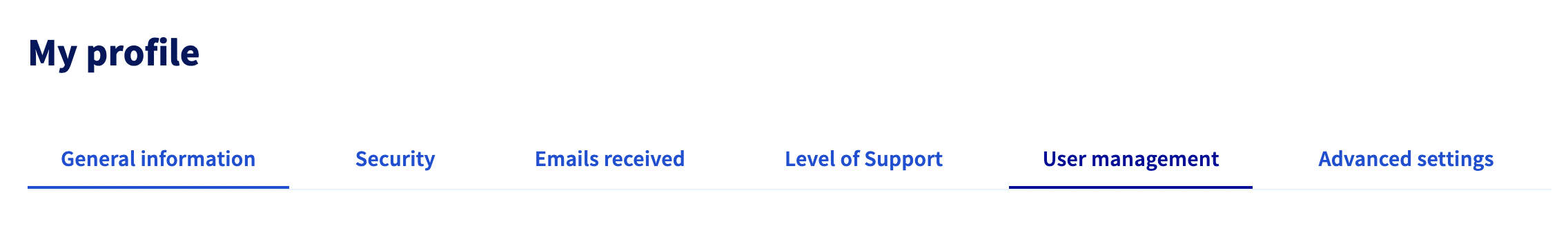

Loggen Sie sich ein und klicken Sie oben rechts auf Ihren Account-Namen.

Klicken Sie auf die Initialen, um auf die Verwaltungsseite Ihres Accounts zuzugreifen.

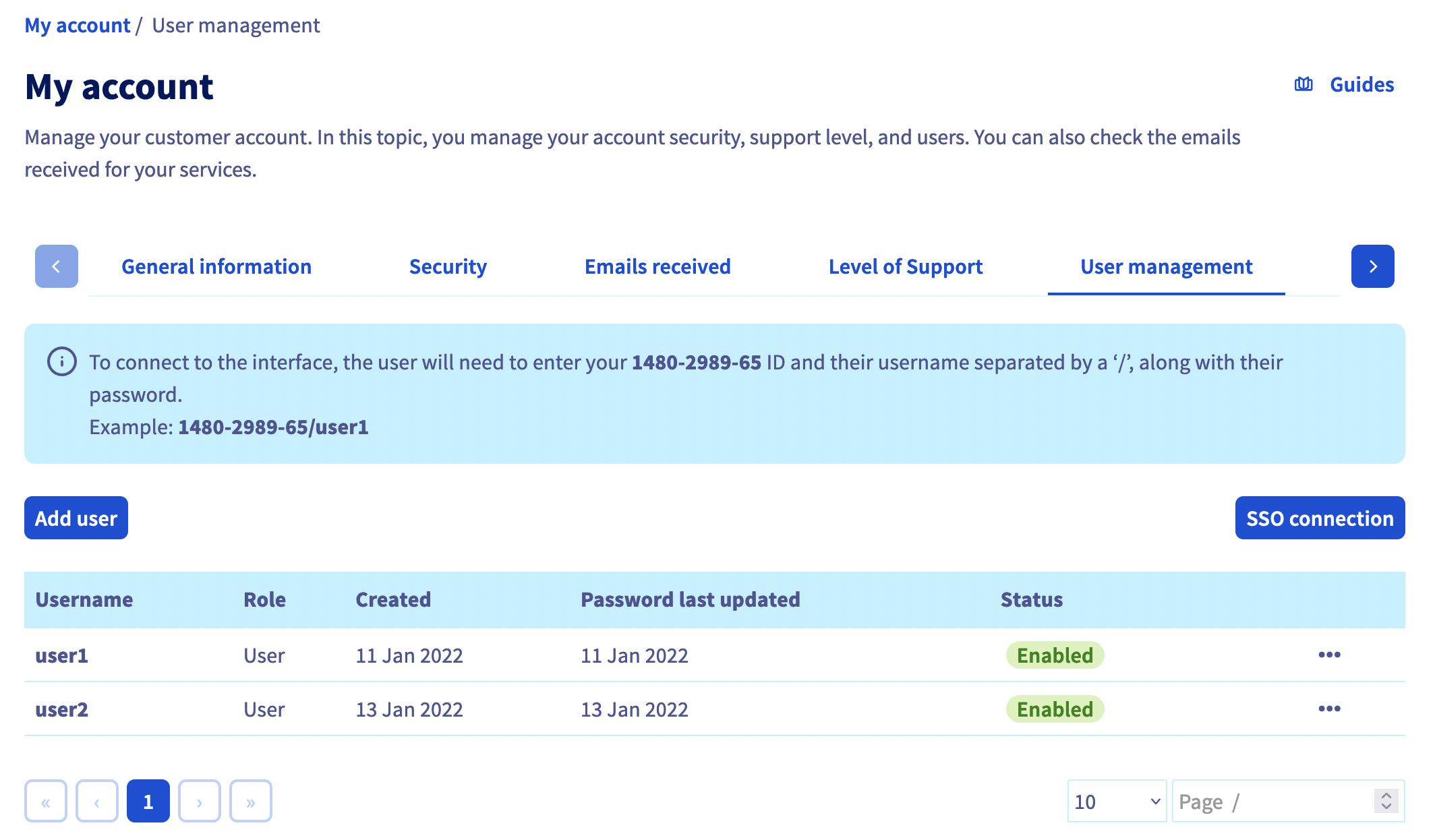

Öffnen Sie den Tab Verwaltung der Nutzer.

Klicken Sie auf den Button SSO-Verbindung.

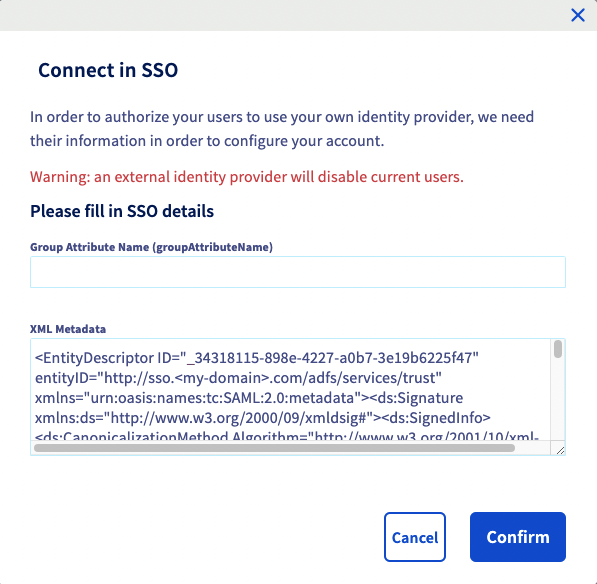

Geben Sie die XML-Metadaten Ihres AD FS ein. In diesem Fall ist das Name des Gruppenattributs optional. Klicken Sie auf Bestätigen.

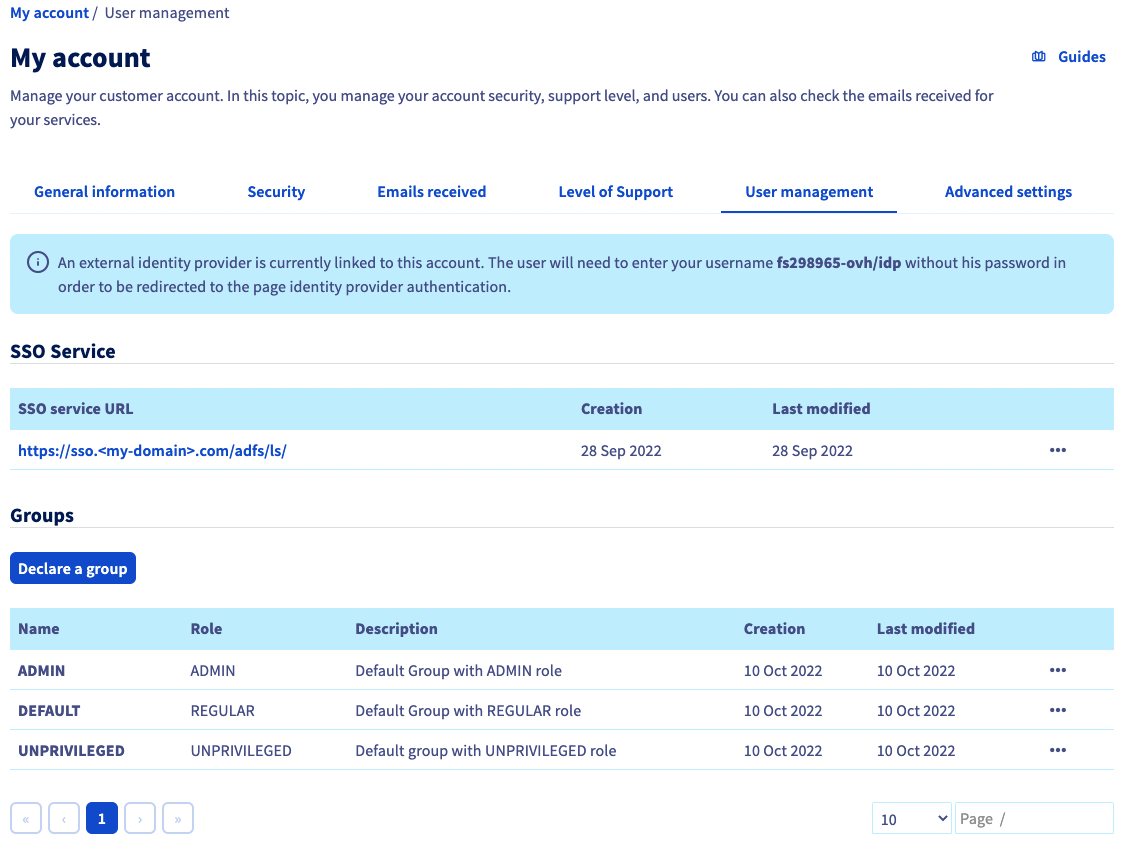

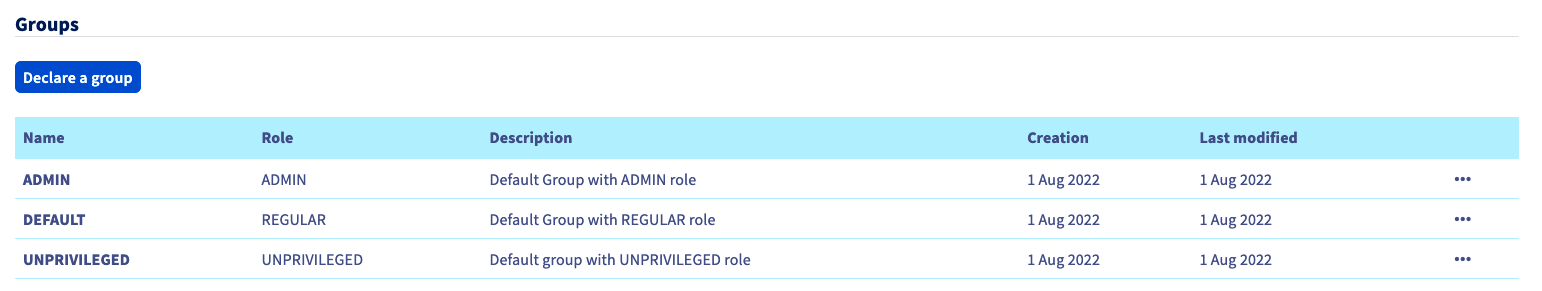

Sie sollten nun Ihren AD FS als Identity Provider sowie die Standardgruppen sehen können.

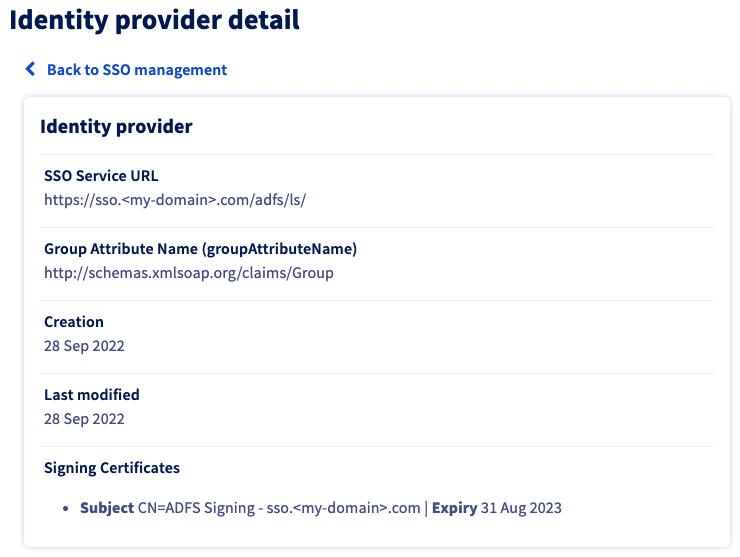

Für weitere Informationen klicken Sie auf den Link unter der URL des SSO Dienstes.

Mit dem Button ... können Sie den SSO aktualisieren oder löschen und die Details einsehen.

Ihr AD FS gilt nun als vertrauenswürdiger Identity Provider. Dennoch müssen im OVHcloud Account Gruppen hinzugefügt werden.

Wenn Sie sich in diesem Schritt über SSO verbinden, wird wahrscheinlich eine Fehlermeldung Not in valid groups angezeigt.

Ihr OVHcloud Account überprüft, ob der authentifizierende Benutzer zu einer bestehenden Gruppe auf dem Account gehört.

Überprüfen Sie hierzu, welche Informationen dem von AD FS zurückgegebenen Attribut "Group" entsprechen.

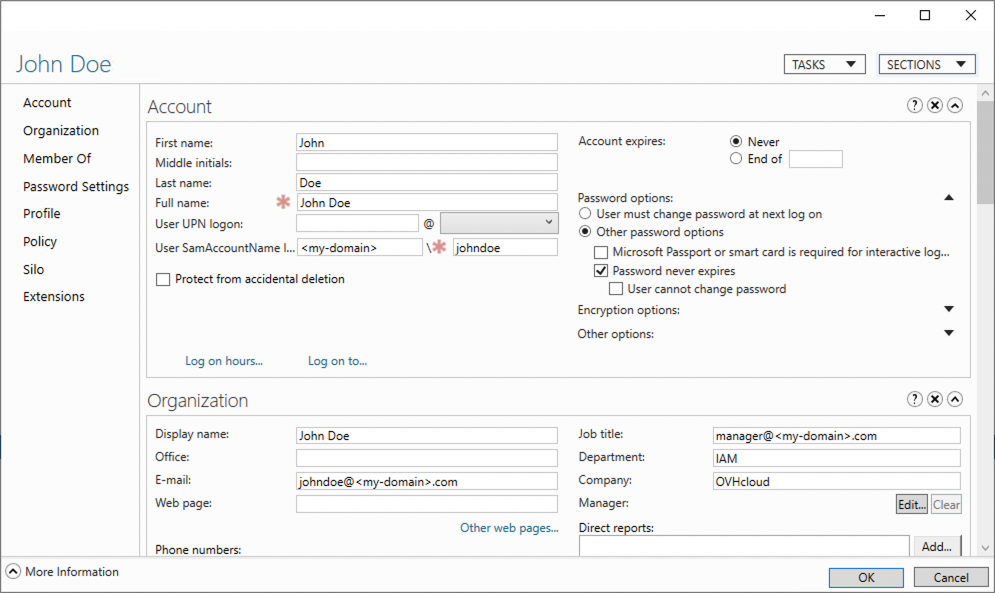

Verwenden Sie zur Verdeutlichung das folgende Beispiel des Benutzers "John Doe" eines Active Directory, wie im Bild dargestellt.

Überprüfen Sie die Entsprechungstabelle in AD FS:

In diesem Beispiel ist das Attribut "Gruppe", das von Active Directory für den Benutzer "John Doe" zurückgegeben wird: "title". Dies entspricht dem "job title", dessen Wert manager@<my-domain>.com ist.

Sie können dies auch in der SAML Assertion überprüfen:

<AttributeStatement>

<Attribute Name="http://schemas.xmlsoap.org/claims/Group">

<AttributeValue>manager@<my-domain>.com</AttributeValue>

</Attribute>

...

</AttributeStatement>

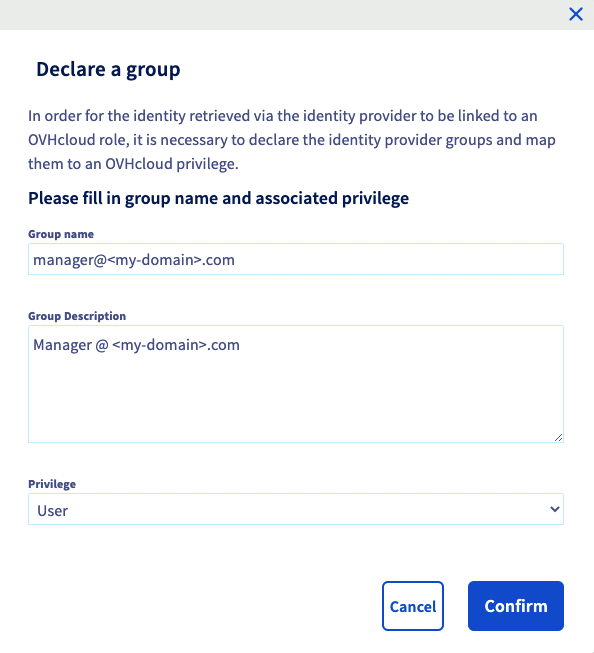

Das bedeutet, dass Sie die Gruppe manager@<my-domain>.com zu Ihrem OVHcloud Account hinzufügen müssen und damit einer Rolle zuweisen. Andernfalls kann Ihr OVHcloud Account nicht feststellen, welche Rechte der Benutzer hat.

Fügen Sie diese hinzu, indem Sie auf den Button Gruppe deklarieren klicken und die Felder ausfüllen:

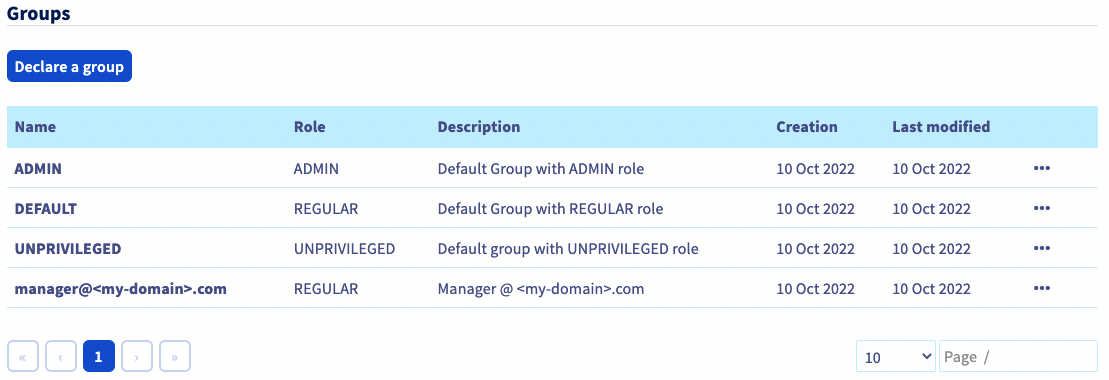

Anschließend können Sie überprüfen, ob die Gruppe zu Ihrem OVHcloud Account im Bereich Gruppen hinzugefügt wurde:

Wenn Sie sich später mit dem Active Directory Benutzer "John Doe" verbinden, erkennt Ihr OVHcloud Account, dass der Benutzer die von seiner Gruppe definierte Rolle "REGULAR" hat.

Anschließend können Sie sich von Ihrem Account ausloggen und sich mit Ihrem AD FS als Identity Provider neu verbinden.

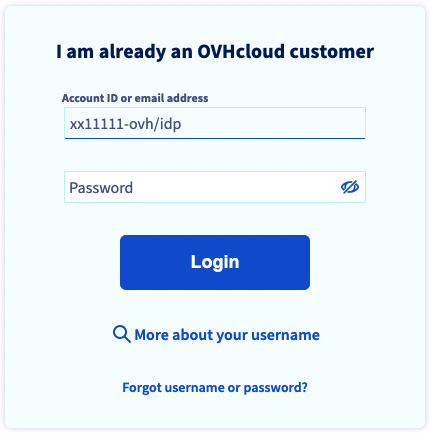

Geben Sie auf der OVHcloud Login-Seite Ihre Kundenkennung ein, gefolgt von /idp*. Klicken Sie ohne ein Passwort einzugeben auf Login.

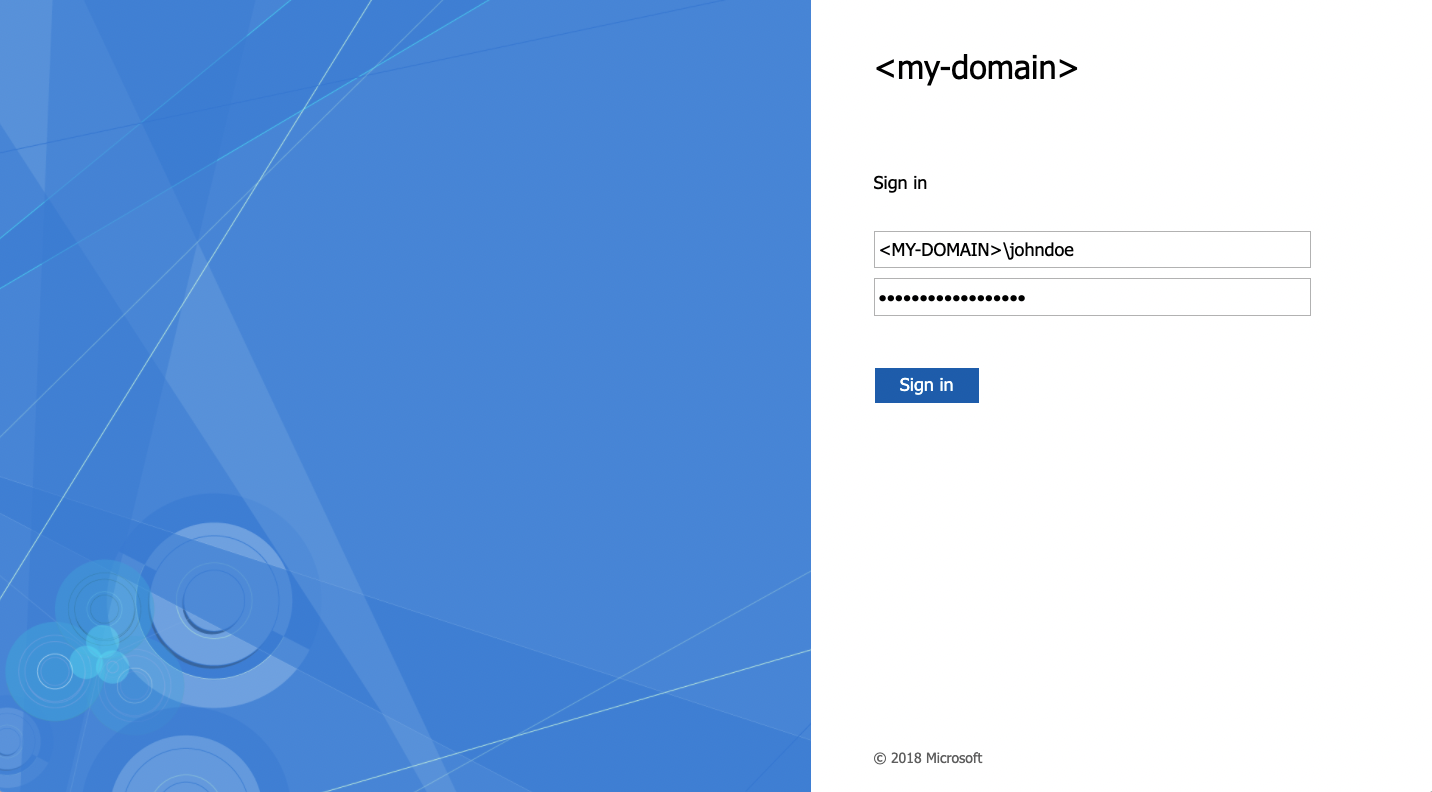

Sie werden dann auf die Loginseite Ihres AD FS weitergeleitet. Geben Sie Login und Passwort eines Benutzers Ihres Active Directory LDAP ein und klicken Sie dann auf den Button Sign in .

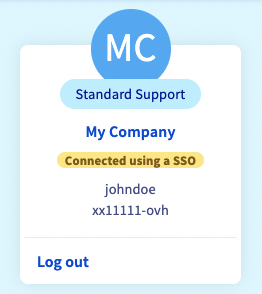

Sie sind nun mit derselben Kundenkennung eingeloggt, jedoch über AD FS SSO und mit Ihrem Active Directory Benutzer.

OVHcloud Kunden-Account erstellen

OVHcloud Kunden-Account absichern und persönliche Informationen verwalten

Definition und Verwaltung des Passworts Ihres Accounts

Den OVHcloud Kunden-Account mit der Zwei-Faktor-Authentifizierung absichern

Für den Austausch mit unserer User Community gehen Sie auf https://community.ovh.com/en/.

Bevor Sie Ihre Meinung abgeben, nehmen wir gerne Ihre Vorschläge auf, wie wir diese Dokumente verbessern können.

Woran liegt es? An den Bildern, dem Inhalt oder Aufbau der Anleitungen? Schreiben Sie es uns gerne, dann machen wir es zusammen besser.

Ihre Support-Anfragen werden in diesem Formular nicht entgegengenommen. Verwenden Sie hierfür bitte das Formular "Ein Ticket erstellen" .

Vielen Dank. Ihr Feedback wurde gesendet.

Besuchen Sie Ihren Community-Bereich und tauschen Sie sich mit anderen Mitgliedern der OVHcloud Community aus. Hier können Sie Fragen stellen, zusätzliche Informationen finden und eigene Inhalte veröffentlichen.

Tauschen Sie sich mit der Community aus